- Преподавателю

- Математика

- Проект по наглядной геометрии Зашифрованная переписка

Проект по наглядной геометрии Зашифрованная переписка

| Раздел | Математика |

| Класс | 5 класс |

| Тип | Другие методич. материалы |

| Автор | Труханова Ю.И. |

| Дата | 30.09.2015 |

| Формат | doc |

| Изображения | Есть |

Муниципальное автономное общеобразовательное учреждение

средняя школа

с углублённым изучением отдельных предметов

№ 55 города Липецка «Лингвист»

Математика

З ашифрованная переписка

ашифрованная переписка

Грязнов Эдуард Денисович

Класс: 5

Труханова Юлия Игоревна

Должность: учитель математики

Липецк 2015

Оглавление.

-

Введение…………………………………………………………………………………3

-

Основная часть………………………………………………………………………….4

-

История возникновения шифровки………………………………………………..4

-

Криптография. Её особенности и история развития как науки………………..4-5

-

Особенности шифрования информации во время Второй мировой войны…….6

-

Шифровальные машины……………………………….………………………......6

-

Азбука Морзе, история её развития……………………………………………..8-9

-

Метод решетки. Создание решетки………………………………………………10

-

-

Заключение…………………………………………………………………………….11

-

Библиографический список ………………………………………………………….12

-

Приложения………………………………………………………………………..13-17

Введение.

Рано или поздно все тайны будут непременно раскрыты. Нет ничего тайного, что не стало бы явным.

Михаил Михайлович Пришвин

Информация - это самый ценный ресурс человека на данном этапе его развития, и так же как за любой ценный ресурс за него идёт настоящая война. Тот, кто обладает информацией, тот и победит, и не важно, в какой области: бизнесе, спорте, политике, разработке военных и научных технологий. Только тот, кто владеет наиболее актуальными данными, сможет получить доступ к более современным технологиям и ускорить их развитие. Безусловно, именно информация подлежит защите. В некоторых случаях возникает потребность засекречивания текста сообщения или документа, для того чтобы его не смогли прочитать те, кому не положено. Это называется защитой от несанкционированного доступа или по-простому - шифрование.

В таком случае секретный текст шифруется. В давние времена шифрование называлось тайнописью.

Мне стало интересно, как работала шифровка в разные времена, как шифровали информацию военные во время Второй мировой войны. И я решил создать свою тайнопись.

Цель проекта:

-

исследовать методы шифрования;

-

научиться использовать их на практике.

Задачи:

-

познакомиться с историей возникновения зашифрованной переписки; узнать, какие машины были впервые созданы для шифрования информации;

-

познакомиться с наукой, которая изучает методы шифрования информации;

-

познакомиться с азбукой Морзе;

-

изучить метод решетки. Создать свою решетку;

-

актуальность шифрования переписки в наши дни.

Основная часть.

И так, давайте для начала разберемся, что же такое шифрование вообще и как оно возникло.

Шифрование - представляет собой процесс превращения открытого текста в зашифрованный, а дешифрование - процесс обратного преобразования, при котором восстанавливается исходный текст.

Методами шифрования занимается наука под названием криптография.

2.1 История возникновения шифровки.

История шифрования богата и разнообразна. Традиционно ее развивали военные, дипломаты, любители вести дневники.

Хотя никто не знает, когда появилась тайнопись, но глиняная табличка, сделанная приблизительно 1500 лет до нашей эры, содержит один из самых ранних ее примеров. Она содержит закодированную формулу изготовления глазури для покрытия сосудов. Греки применили коды по крайней мере с 475 года до нашей эры, а высшие слои в Риме использовали простые шифры в период царствования Юлия Цезаря.

В начале нашей эры интерес к криптографии (также, как и к другим интеллектуальным занятиям) упал; единственными, кто иногда применял ее, были монахи. С наступлением эпохи возрождения искусство криптографии стало расцветать. Во времена Луи ХIV во Франции для правительственных сообщений использовалось шифрование, основанное на 587 произвольно набранных ключах.

Самый оригинальный способ шифрования назвать трудно, т. к. трудились над этим вопросом люди с оригинальным и нестандартным мышлением.

-

Криптография. Её особенности и история развития как науки.

Криптогра́фия - наука о методах обеспечения конфиденциальности (невозможности прочтения информации посторонним) и аутентичности (целостности и подлинности авторства, а также невозможности отказа от авторства) информации. (3)

Изначально криптография изучала методы шифрования информации - обратимого преобразования открытого (исходного) текста на основе секретного алгоритма или ключа в шифрованный текст (шифротекст).

Традиционная криптография образует раздел симетричных криптосистем, в которых зашифрование и расшифрование проводится с использованием одного и того же секретного ключа. Помимо этого раздела современная криптография включает в себя ассиметричные криптосистемы, системы электронной цифровой подписи (ЭЦП), хеш-функции, управление ключами, получение скрытой информации, квантовую криптографию.

Криптография не занимается: защитой от обмана, подкупа или шантажа законных абонентов, кражи ключей и других угроз информации, возникающих в защищенных системах передачи данных.

Криптография - одна из старейших наук, её история насчитывает около 4 тысяч лет. В качестве основного критерия периодизации криптографии можно использовать технологические характеристики используемых методов шифрования.

Первый период (приблизительно с 3-го тысячелетия до н. э.) характеризуется господством моноалфавитных шифров (основной принцип - замена алфавита исходного текста другим алфавитом через замену букв другими буквами или символами). А первое устройство для шифрования изобрели примерно в 5 веке в Спарте. Это была палочка определённого диаметра, на которую наматывали лист пергамента. Буквы писались вдоль оси палочки. Чтобы прочитать такое письмо, была необходима палочка такого же диаметра, этот метод называется шифром простой перестановки. В Риме в 4 веке также придумали устройство, состоящее из двух дисков, которые насаживались на ось, на каждом из которых были нанесены буквы алфавита в случайном порядке. Такие устройства реализовывали шифр простой замены. Свой шифр был у Юлия Цезаря, в котором каждая буква исходного текста заменялась буквой, стоящей на некоторое фиксированное число мест дальше в алфавите.

Второй период ознаменовался введением в обиход полиалфавитных шифров.

Третий период (с начала и до середины XX века) характеризуется внедрением электромеханических устройств в работу шифровальщиков. При этом продолжалось использование полиалфавитных шифров.

Четвёртый период - с середины до 70-х годов XX века - период перехода к математической криптографии. В работе Шенона появляются строгие математические определения количества информации, передачи данных, функций шифрования. Обязательным этапом создания шифра считается дифференциональное изучение его уязвимости к различным известным атакам -линейному и криптоанализу. Однако до 1795 года криптография оставалась «классической» или же, более корректно, криптографией с секретным ключом.

Современный период развития криптографии (с конца 1970-х годов по настоящее время) отличается зарождением и развитием нового направления . Её появление знаменуется не только новыми техническими возможностями, но и сравнительно широким распространением криптографии для использования частными лицами. Правовое регулирование использования криптографии частными лицами в разных странах сильно различается - от разрешения до полного запрета.

5 мая 1921 года постановлением Совета народных комиссаров РСФСР была создана Криптографическая служба, которая должна была обеспечивать защиту информации.

-

мая Криптографическая служба России отмечает свой праздник.

2.3 Особенности шифрования информации во время Второй мировой войны.

В этом году весь мир празднует 70-летие победы над фашистко-германскими захватчиками. Мне стало любопытно, а как же во времена Второй мировой войны военные передавали засекреченную информацию?

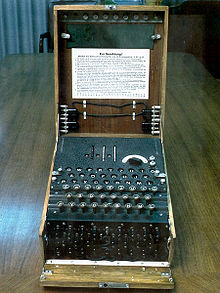

Во времена Второй мировой войны шифрование посланий стало ключевым заданием. Перед началом Второй мировой войны ведущие мировые державы имели электромеханические шифрующие устройства, результат работы которых считался невскрываемым.

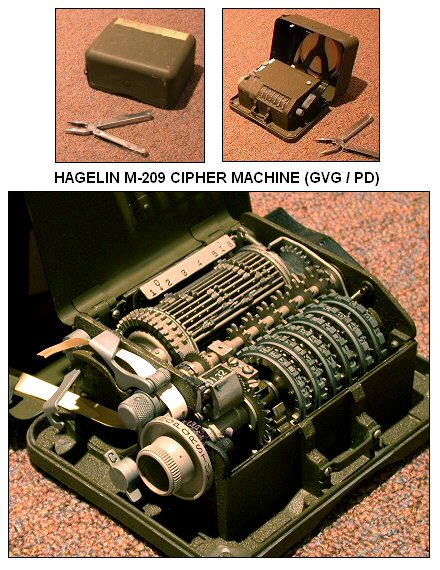

Эти устройства делились на два типа - роторные машины и машины на цевочных дисках. К первому типу относят «Энигму», использовавшуюся сухопутными войсками Германии и её союзников, второго типа - американская M-209.

-

Шифровальные машины.

В СССР производились оба типа машин.

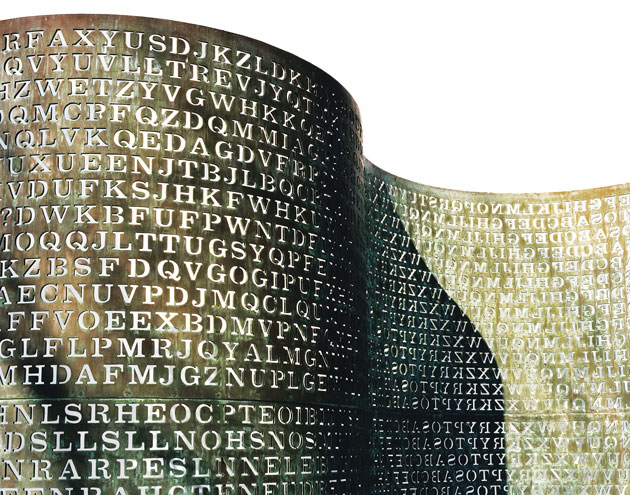

В Германии: «Энигма», «Fish» (Приложение 1).

История самой известной электрической роторной шифровальной машины - «Энигма» - начинается в 1917 году - с патента, полученного голландцем Хьюго Кохом. В следующем году патент был перекуплен Артуром Шербиусом, начавшим коммерческую деятельность с продажи экземпляров машины как частным лицам, так и немецким армии и флоту. (4)

Германские военные продолжают совершенствовать «Энигму». Без учёта настройки положения колец (нем. Ringstellung), количество различных ключей составляло 1016. В конце 1920-х - начале 1930 годов, несмотря на переданные немецким аристократом Хансом Тило-Шмидтом данные по машине, имевшиеся экземпляры коммерческих вариантов, британская и французская разведка не стали браться за задачу криптоанализа. Вероятно, к тому времени они уже сочли, что шифр является невзламываемым. Однако группа из трёх польских математиков так не считала, и, вплоть до 1939 года, вела работы по «борьбе» с «Энигмой», и даже умела читать многие сообщения, зашифрованными «Энигмой» (в варианте до внесения изменений в протокол шифрования от декабря 1938 года). Среди результатов, переданных британским разведчикам перед захватом Польши Германией, были и «живые» экземпляры «Энигмы», и электромеханическая машина «Bomba», состоявшая из шести спаренных «Энигм» и помогавшая в расшифровке (прототип для более поздней «Bombe» Алана Тьюринга), а также уникальные методики криптоанализа.

Дальнейшая работа по взлому была организована в Блетчли-парке (англ. Bletchley Park), сегодня являющемся одним из предметов национальной гордости Великобритании. В разгар деятельности центр «Station X» насчитывал 12 тысяч человек, но, несмотря на это, немцы не узнали о нём до самого конца войны. Сообщения, расшифрованные центром, имели гриф секретности «Ultra» - выше, чем использовавшийся до этого «Top Secret» (по одной из версий отсюда и название всей британской операции - «Операция Ультра»). Англичане предпринимали повышенные меры безопасности, чтобы Германия не догадалась о раскрытии шифра. Ярким эпизодом является случай с бомбардировкой Ковентри 14 февраля 1940 года, о которой премьер-министру Великобритании Уинстону Черчиллю было известно заранее благодаря расшифровке приказа. Однако Черчилль, опираясь на мнение аналитиков о возможности Германии догадаться об операции «Ультра», принял решение о непринятии мер к защите города и эвакуации жителей. Эту историю повествует фильм, снятый в 2014 году «Игра в иммитацию».

Хотя для СССР существование и даже результаты работы «Station X» секрета не представляли. Именно из результатов сообщений, дешифрованных в «Station X», СССР узнал о намечающемся «реванше» Гитлера за Сталинградскую битву и смог подготовиться к операции на Курском направлении, получившем названии «Курская дуга».

С современной точки зрения шифр «Энигмы» был не очень надёжным, но только сочетание этого фактора с наличием множества перехваченных сообщений, кодовых книг, донесений разведки, результатов усилий военных и даже террористических атак позволило «вскрыть» шифр.

В армии и флоте СССР использовались шифры с кодами различной длины - от двух символов (фронт) до пяти (стратегические сообщения). Коды менялись часто, хотя иногда и повторялись на другом участке фронта. По ленд-лизу СССР получил несколько M-209, которые использовались как основа для создания своих собственных шифровальных машин, хотя об их использовании неизвестно.

Также для связи высших органов управления страной (в том числе Ставки Верховного Главнокомандования) и фронтами использовалась ВЧ-связь. Она представляла собой технические средства для предотвращения прослушивания телефонных разговоров, которые модулировали высокочастотный сигнал звуковым сигналом от мембраны микрофона. Уже во время Второй мировой войны механизм заменили на более сложный, который разбивал сигнал на отрезки по 100-150 мс и три-четыре частотных полосы, после чего специальный шифратор их перемешивал. На приёмном конце аналогичное устройство производило обратные манипуляции для восстановления речевого сигнала. Криптографической защиты не было, поэтому используя спектрометр можно было выделить используемые частоты и границы временных отрезков, после чего медленно, по слогам, восстанавливать сигнал.

Успешные результаты по чтению зашифрованной японской дипломатической переписки позволили сделать вывод о том, что Япония не намерена начинать военные действия против СССР. Это дало возможность перебросить большое количество сил на германский фронт.

-

Азбука Морзе, история её развития.

Что здесь зашифровано?

••• −−••• −−−−− •−•• • − •• • −− •−−• −−− −••• • −•• −•−− −−••−−

Без специального обучения это не возможно.

Чтобы перевести этот тест, нам придется познакомиться с азбукой Морзе.

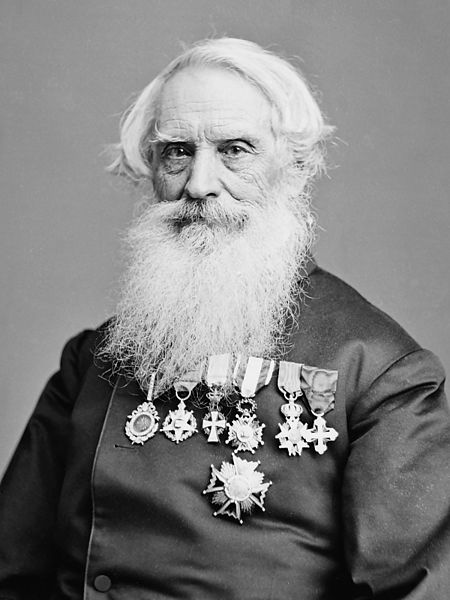

(Приложение 2)

К од Мо́рзе, «Морзя́нка» (А́збукой Мо́рзе код начал называться только с начала первой мировой войны) - способ знакового кодирования, представление букв алфавита, цифр, знаков препинания и других символов последовательностью сигналов: длинных («тире») и коротких («точек»)). За единицу времени принимается длительность одной точки. Длительность тире равна трём точкам. Пауза между элементами одного знака - одна точка, между знаками в слове - 3 точки, между словами - 7 точек. Назван в честь американского изобретателя и художника Сэмюеля Морзе.

од Мо́рзе, «Морзя́нка» (А́збукой Мо́рзе код начал называться только с начала первой мировой войны) - способ знакового кодирования, представление букв алфавита, цифр, знаков препинания и других символов последовательностью сигналов: длинных («тире») и коротких («точек»)). За единицу времени принимается длительность одной точки. Длительность тире равна трём точкам. Пауза между элементами одного знака - одна точка, между знаками в слове - 3 точки, между словами - 7 точек. Назван в честь американского изобретателя и художника Сэмюеля Морзе.

Буквенные коды (собственно «азбука») были добавлены коллегой Морзе, Альфредом Вейлем - факт, который Морзе впоследствии всячески отрицал (а заодно приписывал себе изобретение телеграфа как такового). Вейлем же, возможно, была придумана и цифровая часть кода. А в 1848 году код Вейля/Морзе был усовершенствован немцем Фридрихом Герке (англ.). Код, усовершенствованный Герке, используется до настоящего времени. Для передачи русских букв использують коды сходных латинских (6).

В 2004 году Международный союз электросвязи (МСЭ) ввёл в азбуку Морзе новый код для символа @, для удобства передачи адресов электронной почты.

На практике вместо заучивания количества точек и тире и их последовательности запоминают так называемый «напев» (мнемоническую словесную форму), соответствующий каждому знаку кода Морзе. «Напевы» не являются стандартными, они могут различаться в зависимости от школы обучения или вообще не применяться (тогда обучаемый запоминает «мелодию» символа). Если в радиограмме только цифры, то вместо пяти тире нуля передается только одно тире.

Достоинства и недостатки азбуки Морзе.

Достоинства:

-

высокая помехозащищенность при приеме на слух в условиях сильных радиопомех;

-

возможность кодирования вручную;

-

запись и воспроизведение сигналов простейшими устройствами.

Недостатки:

-

неэкономичность, на передачу одного знака кода требуется в среднем 9.5 элементарных посылок;

-

малая пригодность для буквопечатающего приёма;

-

низкая скорость телеграфирования.

В наше время, как правило, используют более современные средства связи. Азбуку Морзе иногда применяют на флоте и в МЧС. Она очень популярна среди радиолюбителей.

Давайте расшифруем нашу запись:

••• −−••• −−−−− •−•• • − •• • −− •−−• −−− −••• • −•• −•−− −−••−−

••• −−••• −−−−− •−•• • − •• • −− •−−• −−− −••• • −•• −•−− −−••−−

•••-с −−•••-7 −−−−− -0

•−••-л •-е −-т ••-и •-е −−-м

•−−•-п −−−о −•••-б •-е −••-д −•−−-ы

А это(−−••−− )-«!»

Получилось «С 70 летием победы!»

Если вас заинтересовал этот метод шифрования, можете поупражняться онлайн на сайте live.mephist.ru/show/morze.

-

Метод решетки. Создание решетки.

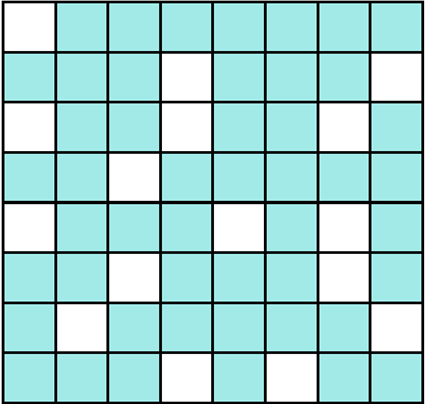

Еще одним из способов шифрования, с которым мы непосредственно столкнулись на уроке наглядной геометрии, является метод решетки.

Решётка Кардано - инструмент кодирования и декодирования, представляющий собой специальную прямоугольную (в частном случае - квадратную) таблицу-карточку, часть ячеек которой вырезана. Решетка Кардано сделана из листа картона или пергамента, или же из тонкого металла. Чтобы обозначить линии письма, бумагу разлиновывают, и между этими линиями вырезают прямоугольные области через интервалы произвольной длины.

Шифратор помещает решётку на лист бумаги и пишет сообщение в прямоугольных отверстиях, в которых помещается отдельный символ, слог или целое слово. Исходное сообщение оказывается разделённым на большое число маленьких фрагментов. Затем решётка убирается и пустые места на бумаге заполняются посторонним текстом так, чтобы скрываемый текст стал частью криптотекста. Такое заполнение требует известного литературного таланта.

У получателя сообщения должна быть такая же решётка. Копии решётки вырезаются из первичного шаблона, однако для взаимно-однозначного соответствия можно было бы сделать множество других шаблонов.

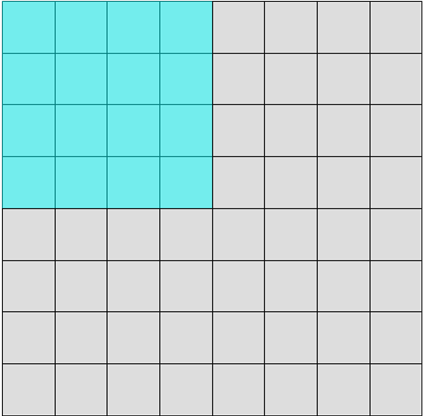

Решетку можно разместить в 4 положениях - лицом вверх, лицом вниз, вертикально и в перевернутом положении, что вчетверо увеличивает число возможных размещений сетки. Если решетка Кардано - квадрат, то возможен второй вариант размещений сетки, а именно, последовательные повороты вокруг центра квадрата на 90°. (5)

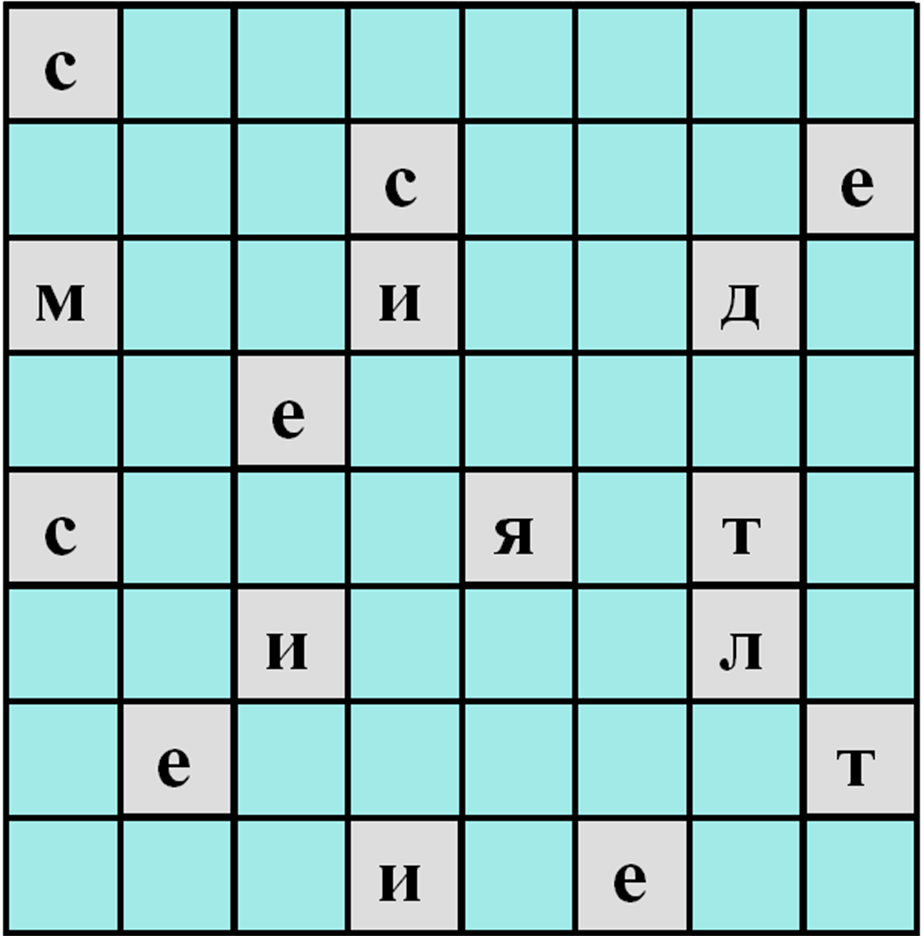

Рассмотрим на примере одну из решеток Кардано. (1)

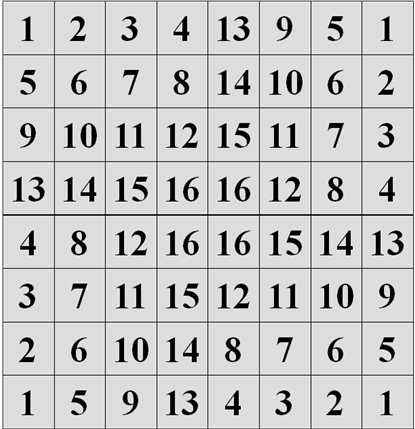

Чтобы составить свою решетку, нужно разбить квадрат на 4 области. В первой расставить числа от 1 до 16 в обычном порядке. Вторая область получается из первой поворотом на 900 по часовой стрелке. Повернув еще на 900 по часовой стрелке , получим заполнение третьей области, и при последнем повороте получается заполнение четвертой. ( Приложение 3,4.)

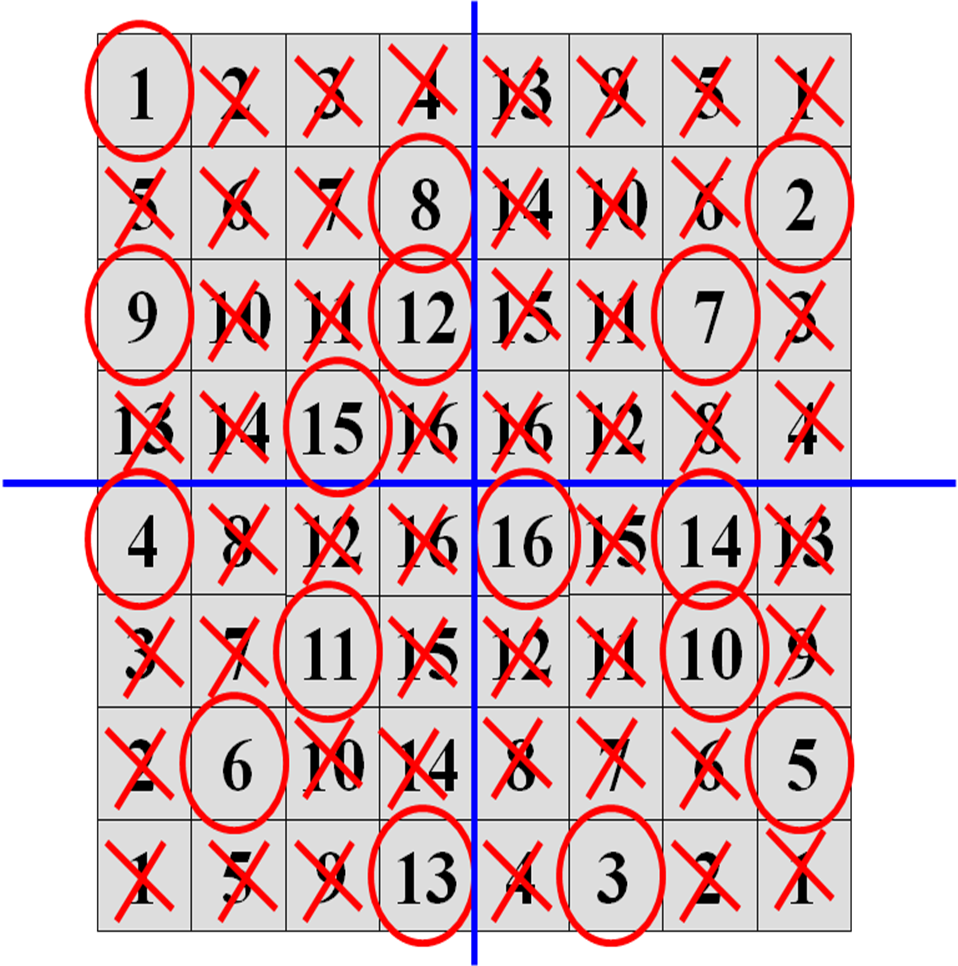

Затем выбирают для окошечек 16 клеток, заботясь лишь о том, чтобы в их числе не было клеток с одинаковыми номерами. Итак, решетка готова, осталось вырезать выбранные ячейки. Если вы сделали все правильно, то при поступательных поворотах на 900 нашей решетки мы увидим все числа от 1 до 16, без повтора. (Приложение 5). Когда дело сделано, необходимо вырезать обведенные окошки. Получим нашу решетку. (Приложение 6).

Можно приступать к шифровке.

Попробуйте расшифровать мое сообщение. (Приложение 7).

Как видите без исходной решетки это очень трудно, и, наверное, невозможно. Накладываем исходную решетку. (Приложение 8).

Выписываем полученные буквы, вращая решетку по часовой стрелке на 900 , и вот что у нас получилось:

«С семидесятилетием победы! Счастья и мира всем! Спасибо за внимание!!!!!!»

-

Заключение.

Таким образом, в своем проекте я познакомился с историей возникновения зашифрованной переписки, изучил методы шифрования информации, такие как азбука Морзе и метод решетки. Исследовал, какие шифровальные машины использовали военные во времена Второй мировой войны, создал свою решетку и научился шифровать информацию таким методом.

В этой теме осталось еще много интересных вопросов, связанных с современным шифрованием информации, в частности цифровой информации. В условиях постоянного роста количества киберугроз, шифрование входит в пятёрку наиболее востребованных средств безопасности: по данным В2В International, 44% компаний используют его для защиты критически важной информации, а 36% шифруют свои данные. (7)

Современные разработчики предлагают массу программ для защиты электронных писем, сообщений в социальных сетях. Но в этих вопросах я планирую разобраться немного позже.

Библиографический список

-

Наглядная геометрия. 5-6 кл.: пособие общеобразовательных учредений/ И.Ф. Шарыгин, Л.Н. Ерганжиева. М.: Дрофа, 2013.

-

Введение в геометрию. 6 класс: планирование, конспекты занятий / авт.-сост. И.В.Фотина. - Волгоград: Учитель, 2010.

-

ru.wikipedia.org/wiki/%CA%F0%E8%EF%F2%EE%E3%F0%E0%F4%E8%FF

-

ru.wikipedia.org/wiki/Энигма

-

doncollege.com.ua/ru/kogda-sdelany-uroki/stranichka-yunykh-kriptologov/102-shifr-kardano-reshetka-kardano

-

telegraphist.ru/book/morse-codes-table

-

softys.ru/knowledge_base/kaspersky/shifrovanie_ot_drevnih.html

П

риложение 1.

риложение 1.

Энигма М-209

Приложение 2.

А

•-

Й

•-- -

Т

-

Ы

-•- -

5

•••• •

Б

-•••

К

-•-

У

••-

Ь

-••-

6

-••••

В

•--

Л

•-••

Ф

••-•

Э

••-••

7

--•••

Г

-- •

М

- -

Х

••••

Ю

••--

8

-- -••

Д

-••

Н

-•

Ц

-•-•

Я

•-•-

9

----•

Е,Ё

•

О

---

Ч

---•

1

•----

0

-----

Ж

••• -

П

•--•

Ш

----

2

••---

!

--••--

З

--••

Р

•-•

Щ

-- •-

3

•••--

.

••••••

И

••

С

•••

Ъ

--•--

4

•••• -

,

•-•-•-

Приложение 3.

Приложение 4.

Приложение 5.

Приложение 6.

Приложение 7.

Приложение 8.