- Преподавателю

- Информатика

- Общий порядок организации обеспечения безопасности персональных данных

Общий порядок организации обеспечения безопасности персональных данных

| Раздел | Информатика |

| Класс | - |

| Тип | Статьи |

| Автор | Вохменина Е.Ф. |

| Дата | 10.02.2016 |

| Формат | docx |

| Изображения | Есть |

Общий порядок организации обеспечения безопасности персональных данных

Цели защиты информации:

-

предотвращение утечки информации по ТКУИ;

-

предотвращение несанкционированного уничтожения, искажения, копирования, блокирования информации в ИС;

-

соблюдение правового режима использования массивов, программ обработки информации;

-

обеспечение полноты, целостности, достоверности информации в системах обработки;

-

сохранение возможности управления процессом обработки и пользования информацией.

Задачи защиты информации:

-

предотвращение перехвата информации передаваемой по каналам связи, техническими средствами;

-

предотвращения утечки обрабатываемой информации за счет ПЭМИН и электроакустических преобразований;

-

исключения НСД к информации;

-

предотвращение специальных программно-технических воздействий, на информацию и СВТ;

-

выявления возможно внедренных на объекты и в технические средства электронных устройств перехвата информации;

-

предотвращения перехвата техническими средствами речевой информации из помещений и объектов.

Защита конфиденциальной информации - это деятельность собственника информации или уполномоченных им лиц по:

-

обеспечению своих прав на владение, распоряжение и управление защищаемой информацией;

-

предотвращению утечки и/или утраты информации;

-

охранению полноты, достоверности, целостности защищаемой информации;

-

сохранению конфиденциальности информации в соответствии с правилами, установленными законодательными и другими нормативными актами.

Организация защиты конфиденциальной информации

-

процесс и результат взаимного согласования разнородных мероприятий, методов, приемов и средств защиты информации, реализуемых в интересах её безопасности.

ОТВЕТСТВЕННОСТЬ за обеспечение требований по технической защите информации ограниченного доступа возлагается НА РУКОВОДИТЕЛЕЙ ОРГАНИЗАЦИЙ, эксплуатирующих объекты информатизации.

Организация работ по защите информации

-

руководители организаций, руководители подразделений, осуществляющих разработку проектов объектов информатизации и их эксплуатацию.

Методическое руководство и контроль за эффективностью предусмотренных мер защиты информации

-

руководители подразделений по защите информации (служб безопасности)организации.

Научно-техническое руководство и непосредственная организация работ по созданию (модернизации) СЗИ объекта информатизации

-

главный конструктор

-

другое должностное лицо, обеспечивающее научно- техническое руководство созданием ОИ.

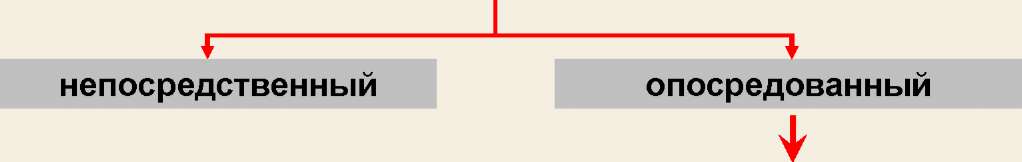

Организация обеспечения безопасности ПДн - формирование совокупности осуществляемых на всех стадиях жизненного цикла ИСПДн согласованных по цели, задачам, месту и времени мероприятий, направленных на предотвращение и парирование угроз безопасности ПДн в ИСПДн, на восстановление нормального функционирования ИСПДн после нейтрализации угрозы, с целью минимизации как непосредственного, так и опосредованного ущерба от возможной реализации таких угроз.

Классификация УЩЕРБА в зависимости от объекта, причинение ущерба которому, в конечном счете, вызывается неправомерными действиями с ПДн

Связан с причинением вреда обществу и (или) государству вследствие нарушения нормальной деятельности экономических, политических, военных, медицинских, правоохранительных, социальных, кредитно-финансовых и иных государственных органов, органов местного самоуправления, муниципальных органов, организаций различных форм собственности за счет неправомерных действий с ПДн.

Непосредственный ущерб

-

Связан с причинением физического, материального, финансового или морального вреда непосредственно субъекту ПДн.

-

Возникает за счет незаконного использования ПДн или за счет несанкционированной модификации этих данных.

-

Может проявляться в виде:

-

незапланированных и (или) непроизводительных финансовых или материальных затратах субъекта;

-

потери субъектом свободы действий вследствие шантажа и угроз, осуществляемых с использованием ПДн;

-

нарушения конституционных прав субъекта вследствие вмешательства в его личную жизнь путем осуществления контактов с ним по различным поводам без его на то желания (например - рассылка персонифицированных рекламных предложений и т.п.).

-

Порядок организации обеспечения безопасности персональных данных

-

оценка обстановки

-

обоснование требований по обеспечению безопасности

-

формулирование задач защиты

-

разработка замысла обеспечения безопасности

-

выбор целесообразных способов (мер и средств) защиты в соответствии с задачами и замыслом защиты

-

решение вопросов управления обеспечением безопасности и контроля эффективности защиты

-

обеспечение реализации принятого замысла защиты

-

планирование мероприятий по защите

-

организация и проведение работ по созданию системы защиты персональных данных

-

разработка документов, регламентирующих вопросы организации обеспечения безопасности и эксплуатации системы защиты персональных данных;

-

развертывание и ввод в опытную эксплуатацию СЗПДн;

-

доработка СЗПДн по результатам опытной эксплуатации.

Оценка обстановки

Комплексное обследование ИСПДн - основа оценки.

-

определение защищаемой информации

-

её категорирование по важности

Анализ информационных ресурсов

-

состав, содержание и местонахождение

-

категорирование информации

-

оценка выполнения обязанностей по обеспечению безопасности персональных данных оператором

Анализ уязвимых звеньев и возможных угроз безопасности ПДн

-

оценка возможности физического доступа

-

выявление возможных ТКУИ

-

анализ возможностей ПМВ

-

анализ возможностей электромагнитного воздействия

Основные угрозы:

-

уничтожение и хищение аппаратных средств и носителей

-

утечка информации по каналам ПЭМИН;

-

перехват при передаче по проводным линиям связи

-

хищение, модификация, блокирование информации за счет НСД с применением программно-аппаратных

-

электромагнитное воздействие на элементы ИСПДн

-

непреднамеренные действия пользователей

-

сбои в программном обеспечении

-

угрозы неатропогенного (сбоев аппаратуры из-за ненадежности элементов, сбоев электропитания)

-

угрозы стихийного характера

Оценка ущерба от реализации угроз

-

оценка непосредственного ущерба

-

оценка опосредованного ущерба

Анализ имеющихся в распоряжении мер и СрЗИ

-

от физического доступа

-

от утечки по техническим каналам утечки информации

-

от несанкционированного доступа

-

от программно-математических воздействий

-

от электромагнитных воздействий

Обоснование требований

Проводится в соответствии с:

-

нормативными и методическими документами ФСТЭК и ФСБ

-

и обязательными к применению стандартами

На основании

"Основных мероприятий по организации и техническому обеспечению безопасности ПДн, обрабатываемых в информационных системах персональных данных"

Порядок формирования замысла

Определяются основные направления защиты

-

по подразделениям

-

по уязвимым звеньям

-

по категориям персональных данных

Выбираются способы защиты

-

по направления защиты

-

по актуальным угрозам

-

по возможности реализации с учетом затрат

Решаются основные вопросы управления защитой ПДн

-

организация охраны

-

организация служебной связи и сигнализации

-

организация взаимодействия

-

резервирование программного и аппаратного обеспечения

-

организация управления администрированием

Решаются основные вопросы обеспечения защиты ПДн

-

финансового

-

технического и программного

-

информационного

-

кадрового

Выбор способов обеспечения безопасности

-

Организационные меры

-

Технические средства защиты (сертифицированные)

Исполнители

-

подразделения по защите информации

-

отдельные специалисты, назначаемые руководством

-

сторонние организации, имеющие лицензии на право проведения соответствующих работ

Основные вопросы управления

-

распределение функций управления доступом к данным и их обработкой между должностными лицами

-

определение порядка изменения правил доступа к защищаемой информации

-

определение порядка изменения правил доступа к резервируемым информационным и аппаратным ресурсам

-

определение порядка действий должностных лиц в случае возникновения нештатных ситуаций организационные меры

-

определение порядка проведения контрольных мероприятий и действий по их результатам

Основные вопросы обеспечения

-

Подготовка кадров

-

Выделение необходимых материальных и финансовых средств

-

Закупка и разработка необходимого программного и аппаратного обеспечения

Обязательная документация

-

Положение по организации и проведению работ по обеспечению безопасности ПДн при их обработке в ИСПДн.

-

Требования по обеспечению безопасности ПДн при обработке в ИСПДн.

-

Должностные инструкции персоналу ИСПДн в части обеспечения безопасности ПДн при их обработке в ИСПДн.

-

Рекомендации (инструкции) по использованию программных и аппаратных средств защиты информации.

Основные мероприятия по организации и техническому обеспечению

-

мероприятия по организации обеспечения безопасности, включая классификацию ИСПДн

-

мероприятия по техническому обеспечению безопасности ПДн при их обработке в ИСПДн:

-

размещение

-

специальное оборудование

-

охрана

-

организации режима допуска в помещения

-

закрытие технических каналов утечки информации

-

защита информации от НСД

-

определение порядка выбора средств защиты

-

Мероприятия по организации обеспечения безопасности персональных данных

Обязанности по реализации необходимых организационных и технических мероприятий для защиты ПДн от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения, а также иных неправомерных действий, ВОЗЛАГАЮТСЯ НА ОПЕРАТОРА.

Может назначаться структурное подразделение или должностное лицо (работник), ответственный за обеспечение безопасности персональных данных.

Обеспечение безопасности реализуется в рамках СЗПДн

Состав системы защиты персональных данных

Структура, состав и основные функции системы защиты определяются исходя из класса ИСПДн

-

организационные меры;

-

технические средства защиты информации:

-

шифровальные (криптографические) средства;

-

средства предотвращения НСД;

-

средства предотвращения утечки информации по ТКУИ;

-

средства предотвращения программно-технических воздействий;

-

-

используемые в ИС информационные технологии.

Рекомендуемые стадии создания СЗПДн

Предпроектная стадия:

-

предпроектное обследование ИСПДн

-

разработка технического задания (ЧТЗ) на её создание

Стадия проектирования и реализации ИСПДн разработка СЗПДн в составе ИСПДн

Стадия ввода в действие СЗПДн:

-

опытная эксплуатация

-

приемо-сдаточные испытания средств защиты информации

-

оценка соответствия требованиям безопасности

-

устанавливается необходимость обработки информации

-

определяется перечень ПДн, подлежащих защите от НСД

-

определяются условия расположения ИСПДн относительно границ контролируемой зоны

-

определяются конфигурация и топология ИСПДн в целом и ее отдельных компонент

-

функциональные и технологические связи внутри системы

Предпроектное обследование

-

определяются ТСС, предполагаемые к использованию

-

условия их расположения

-

определяются режимы обработки информации

-

определяется класс ИСПДн

-

уточняется степень участия персонала в обработке ПДн, характер их взаимодействия между собой

-

определяются (уточняются) угрозы безопасности ПДн к конкретным условиям функционирования

-

разрабатывается частная модель угроз задаются

-

конкретные требования по обеспечению безопасности ПДн, включаемые в техническое задание (ЧТЗ) на разработку СЗПДн

По результатам предпроектного обследования на основе методического документа "Основные мероприятия по организации и техническому обеспечению безопасности персональных данных, обрабатываемых в ИСПДн" с учетом установленного класса ИСПДн задаются конкретные требования по обеспечению безопасности ПДн, включаемые в техническое задание (ЧТЗ) на разработку СЗПДн

Техническое задания на разработку СЗПДн

-

обоснование разработки СЗПДн

-

исходные данные создаваемой ИСПДн в техническом, программном, информационном и организационном аспектах

-

класс ИСПДн

-

ссылка на нормативные документы

-

конкретизация мероприятий и требований к СЗПДн

-

перечень предполагаемых к использованию сертифицированных средств защиты информации

-

обоснование проведения разработок собственных СрЗИ

-

состав, содержание и сроки проведения работ по этапам разработки и внедрения СЗПДн

Проектирование и создания ИСПДн

-

разработка задания и проекта на строительные, строительно-монтажные работы

-

разработка раздела технического проекта на ИСПДн в части защиты информации

-

строительно-монтажные работы в соответствии с проектной документацией;

-

использование серийно выпускаемых ТСПИ

-

разработка мероприятий по защите информации в соответствии с предъявляемыми требованиями

-

использование сертифицированных технических, программных и программно-технических СрЗИ

-

разработка и реализация разрешительной системы доступа к информации

-

определение подразделений и назначение лиц, ответственных за эксплуатацию СрЗИ

-

разработка эксплуатационной документации

Ввод в действие ИСПДн

-

выполнение генерации пакета прикладных программ в комплексе с программными СрЗИ

-

опытная эксплуатация средств защиты информации

-

приемо-сдаточные испытания средств защиты информации по результатам опытной эксплуатации

-

организация охраны и физической защиты помещений

-

оценка соответствия ИСПДн требованиям безопасности

Оценка соответствия

-

для ИСПДн 1 и 2 классов - обязательная сертификация (аттестация) по требованиям безопасности информации;

-

для ИСПДн 3 класса - декларирование соответствия или обязательная сертификация (аттестация) по требованиям безопасности информации (по решению оператора);

-

для ИСПДн 4 класса оценка соответствия проводится по решению оператора.

Условие доработки функционирующих ИСПДн

-

изменился состав или структура самой ИСПДн или технические особенности ее построения

-

изменился состав угроз безопасности ПДн в ИСПДн

-

изменился класс ИСПДн

Необходимость лицензирования

Операторы при проведении мероприятий по обеспечению безопасности персональных данных при их обработке в ИСПДн 1, 2 КЛАССОВ и РАСПРЕДЕЛЕННЫХ ИНФОРМАЦИОННЫХ СИСТЕМ 3 КЛАССА должны получить лицензию на осуществление деятельности по технической защите конфиденциальной информации в установленном порядке.